Приказ ФСТЭК № 117 – что изменится для операторов информационных систем к 2026 году

Дата публикации: 26.02.2026 года

С 1 марта 2026 года вступает в силу новый приказ ФСТЭК России № 117. Документ формирует обновлённую модель регулирования защиты информации в государственных и приравненных к ним информационных системах. По сути, речь идёт не о косметических корректировках прежнего порядка, а о смене методологии: от формального выполнения перечня мер – к управляемой системе обеспечения безопасности.

Для специалистов по ИБ, архитекторов ИС и руководителей цифровых проектов это означает необходимость пересмотра как технических решений, так и управленческих процессов.

Кому необходимо ориентироваться на приказ № 117?

Сфера применения норматива включает государственные органы власти, подведомственные учреждения, унитарные предприятия, а также организации, осуществляющие эксплуатацию систем, интегрированных с государственными информационными ресурсами.

Действие документа распространяется на обширный сегмент публичного сектора экономики. При этом зона ответственности охватывает не только подразделения информационной безопасности, но также ИТ-дирекцию, эксплуатационные службы, отделы разработки и руководителей проектов в области цифровой трансформации.

Основное отличие Приказа № 117 от предыдущего регулирования

Ключевое отличие заключается в расширении сферы действия и переходе к процессной модели управления защитой информации. Документ охватывает более широкий круг систем и закрепляет требования к управляемости и измеримости мер защиты.

Приказ № 117 затрагивает следующие категории сист. и организаций:

- государственные информационные системы;

- информационные системы гос. органов;

- государственные унитарные предприятия;

- государственные учреждения;

- органы местного самоуправления;

- иные информационные сист., интегрированные с ГИС либо получающие из них данные.

Рис.1. Схема расширения области действия

Следовательно, если организация не эксплуатирует ГИС напрямую, но обменивается с ними информацией или использует полученные данные в своей ИС, на неё также может распространяться действие приказа № 117, включая требования к обеспечению защиты информации.

Управление защитой информации в рамках приказа № 117

Приказ закрепляет требование выстраивать защиту информации как управляемый процесс, а не как набор формально внедрённых средств. Ответственность оператора ИС смещается в сторону системного контроля и регулярной оценки эффективности принятых решений.

Организация должна обеспечить функционирование последовательной модели работы, которая охватывает:

- определение целей и задач в области защиты информации с учётом рисков и значимости системы;

- практическое внедрение выбранных организационных и технических мер;

- периодическую проверку состояния защищённости и анализ выявленных отклонений;

- доработку и актуализацию мер защиты на основании результатов оценки.

Безопасность становится непрерывным управленческим процессом. Система должна пересматриваться при изменении архитектуры, появлении новых угроз, выявлении уязвимостей или изменении нормативных требований. Формальный подход «внедрить и эксплуатировать без пересмотра» более не соответствует логике регулирования.

Средства и меры защиты

Подход к применению средств защиты в целом сохранён: допускается использование только сертифицированных средств защиты информации и криптографических средств, прошедших установленную процедуру оценки соответствия. Требование к сертификации остаётся обязательным элементом архитектуры безопасности.

При этом структура самих требований изменилась. В приказе № 117 отсутствует прежняя сводная таблица мер защиты, характерная для предыдущего регулирования. Вместо фиксированного перечня для каждого класса вводится более гибкая модель – организация должна обосновать выбранные меры, исходя из характеристик системы, уровня рисков и значимости обрабатываемой информации.

Документ акцентирует внимание не только на наличии технических решений, но и на функционировании системы управления информационной безопасностью. Ожидается:

- формализованная модель управления ИБ;

- выстроенные процессы мониторинга и реагирования;

- достаточный уровень технического оснащения;

- документирование принятых решений и результатов оценки.

Организационные и технические меры раскрываются в соответствующих разделах приказа, в частности в пунктах 14, 23 и 34–63. Их реализация должна быть подтверждена как фактически, так и документально. Формальный выбор отдельных средств без их включения в управляемый процесс не обеспечивает соответствия установленным требованиям. При построении системы защиты и выборе мер применяется дифференцированный подход в соответствии с методическим документом ФСТЭК, проект которого опубликован для общественного обсуждения.

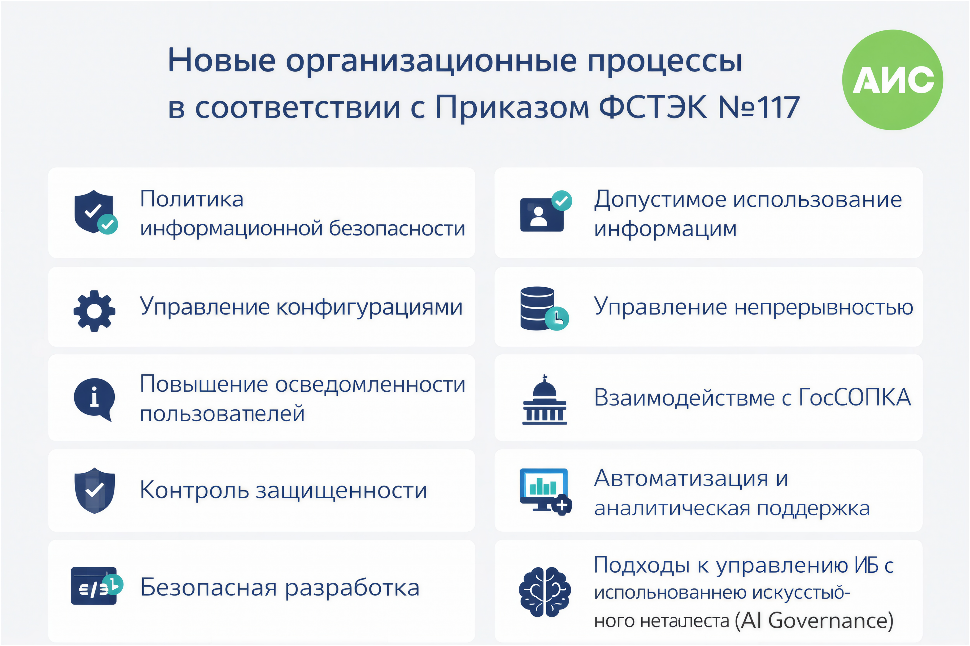

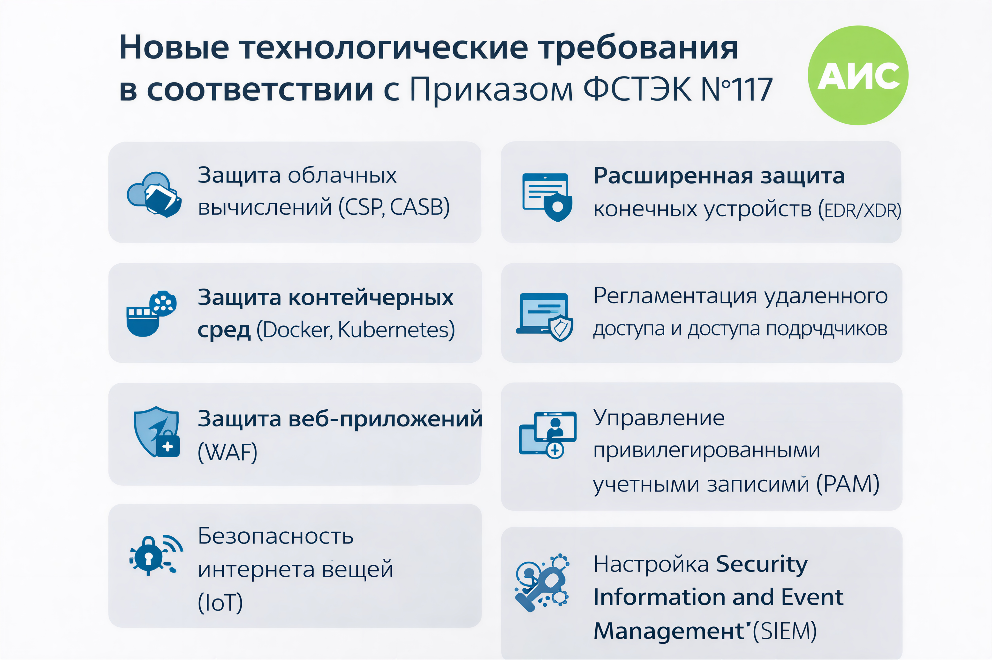

Введены новые организационные процессы и новые технологические требования

Новые требования приказа затрагивают все уровни обеспечения информационной безопасности — от управленческой модели до конкретных операционных процедур. Особое внимание уделяется временным рамкам устранения выявленных рисков и формализации процессов реагирования.

Сроки устранения уязвимостей дифференцированы по уровню критичности.

- уязвимости высокого уровня должны устраняться не позднее 7 календарных дней с момента выявления;

- уязвимости среднего и низкого уровня обрабатываются в сроки, закреплённые во внутренних нормативных документах организации.

Такой подход предполагает, что оператор информационной системы обязан разработать утверждённый регламент, в котором детально прописаны процедуры идентификации слабых мест, их категоризации, определения очередности обработки и контроля соблюдения установленных временных рамок. Без формализованного документа невозможно обеспечить системность процесса и доказать соответствие требованиям при проверках.

Ключевым элементом является обязательное информирование о происшествиях в ГосСОПКА — государственную систему обнаружения, предупреждения и ликвидации последствий кибератак. Это создаёт единый контур ответственности, где внутренние сроки устранения дополняются внешними обязательствами по информированию.

Таким образом, организация должна выстроить сквозной процесс, в котором временные лимиты устранения рисков чётко регламентированы, контролируемы и интегрированы как во внутреннюю модель ИБ, так и во внешнюю систему государственного реагирования.

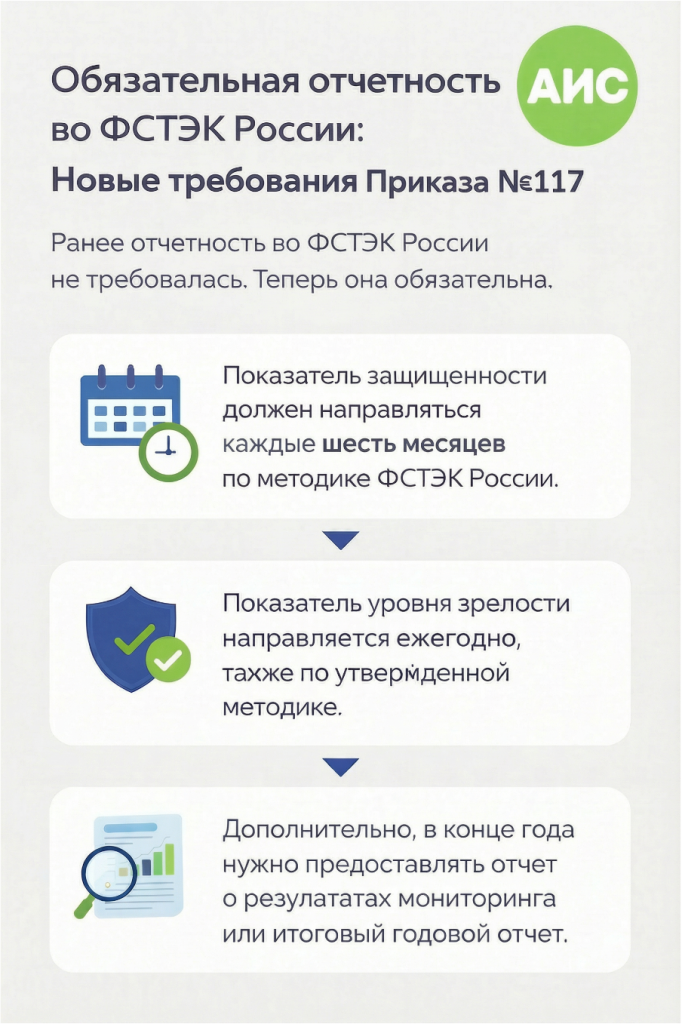

Обязательная отчетность

Приказ № 117 вводит систему регулярной отчётности как ключевой механизм контроля эффективности конфиденциальности информации. Отчёты становятся инструментом для оценки динамики защищённости и зрелости процессов ИБ.

Организация обязана предоставлять:

- Показатель защищённости — минимум дважды в год (раз в 6 месяцев)

- Показатель зрелости системы защиты — ежегодно

- Годовой отчёт о состоянии защиты информации — по итогам календарного года

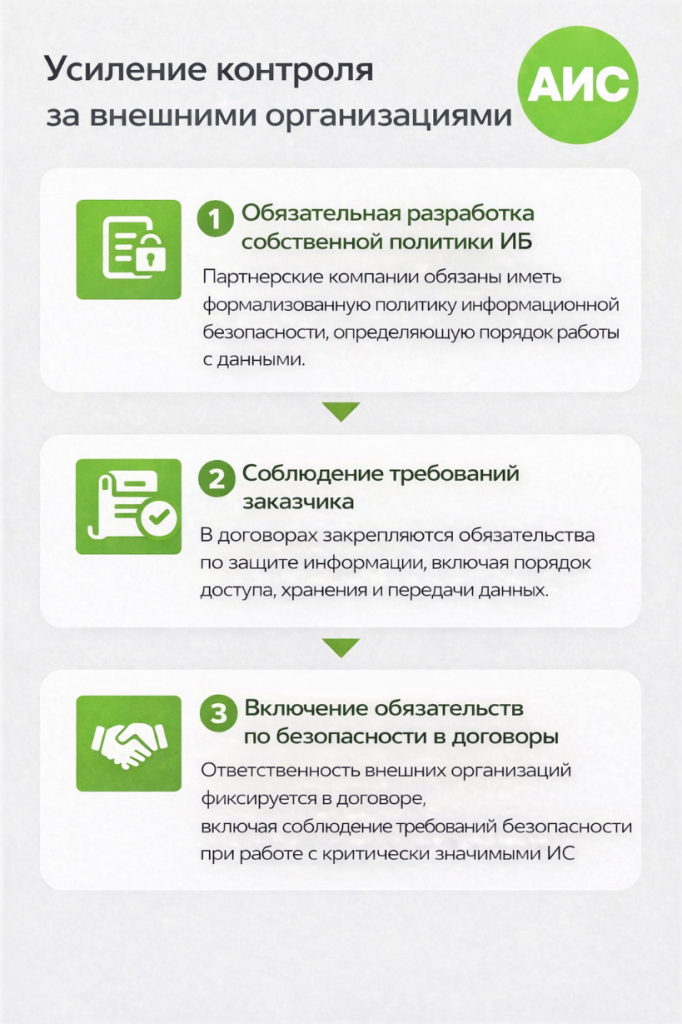

Взаимодействие с внешними организациями

Приказ № 117 усиливает требования к обеспечению безопасности при привлечении подрядчиков, интеграторов и иных партнёров, имеющих доступ к информационным системам или обрабатываемым данным.

В частности, предполагается:

- наличие у контрагентов формализованных документов в области информационной безопасности, определяющих порядок работы с защищаемой информацией;

- закрепление в договорах обязательств по соблюдению требований защиты информации, включая порядок доступа, хранения и передачи данных;

- установление ответственности внешних организаций за нарушения требований безопасности при работе с критически значимыми информационными системами.

Организация, эксплуатирующая ИС, должна обеспечить контроль условий взаимодействия с третьими лицами, вовлечёнными в сопровождение, разработку или техническую поддержку систем.

Требования к персоналу

Приказ № 117 закрепляет обязательные условия к кадровому обеспечению функций по защите информации. Речь идёт не только о наличии специалистов, но и о формальной структуре управления, уровне их подготовки и документальном подтверждении квалификации.

Документ предусматривает:

- формирование самостоятельного структурного подразделения, отвечающего за обеспечение информационной безопасности;

- назначение руководителя такого подразделения в статусе отдельного заместителя первого лица организации – в соответствии с Указом Президента № 250;

- наличие у руководителя высшего профильного образования уровня специалитета или магистратуры либо прохождение профессиональной переподготовки в сфере ИБ объёмом не менее 360 часов;

- обеспечение доли профильных специалистов в подразделении не ниже 30%;

- разработку и утверждение внутреннего положения об обеспечении информационной безопасности.

Кадровая модель ИБ-подразделения подлежит формализации. Требования распространяются как на сами организации, так и на подрядчиков, участвующих в эксплуатации и сопровождении информационных систем.

Для приведения деятельности в соответствие новым нормам потребуется:

- провести аудит текущего состава подразделения и определить долю сотрудников с подтверждённой профильной подготовкой;

- сформировать план обучения и переподготовки для достижения установленного порога в 30%;

- актуализировать договорную работу с подрядчиками, закрепив требования к квалификации персонала и механизмы контроля их соблюдения.

Фактически приказ усиливает значение управленческой роли ИБ и переводит вопрос квалификации специалистов в разряд нормативно контролируемых параметров.

Что необходимо сделать организациям до и после вступления приказа в силу

Вступление приказа № 117 требует поэтапной подготовки. Рекомендуется разделить мероприятия на два периода – до даты начала действия требований и после неё, когда начинается практическое подтверждение соответствия.

До вступления приказа в силу организациям целесообразно реализовать комплекс подготовительных мероприятий.

Прежде всего необходимо сформировать и утвердить политику в области защиты информации, а также актуализировать внутренние регламенты, определяющие распределение ответственности, порядок реагирования на инциденты и процедуры контроля.

Параллельно следует провести оценку кадрового состава на предмет соответствия новым требованиям. Это включает анализ квалификации руководителя направления ИБ и доли сотрудников с профильным образованием либо переподготовкой.

Далее требуется выполнить комплексный аудит текущего состояния инфраструктуры безопасности. В рамках такой проверки оцениваются применяемые средства защиты, архитектура системы, уровень сегментации, процессы мониторинга и управления уязвимостями.

По результатам аудита принимаются решения о модернизации технической инфраструктуры. При необходимости осуществляется обновление или внедрение сертифицированных средств защиты, корректировка сетевой архитектуры и усиление механизмов контроля доступа.

Завершающим этапом подготовки должно стать внедрение либо развитие системы мониторинга событий безопасности и процессов управления уязвимостями, обеспечивающих своевременное выявление и устранение критических рисков.

После вступления приказа в силу деятельность организации должна перейти из стадии подготовки в режим постоянного подтверждения соответствия установленным требованиям.

В первую очередь необходимо обеспечить фактическое функционирование утверждённой политики защиты информации и внутренних регламентов. Документы должны не просто существовать формально, а применяться в операционной деятельности – при управлении доступом, обработке инцидентов, изменении конфигураций и взаимодействии с подрядчиками.

Далее требуется поддерживать кадровое соответствие установленным нормам. Это означает контроль за долей профильных специалистов, своевременную переподготовку сотрудников и документальное подтверждение квалификации руководителя направления ИБ.

Обязательным элементом становится регулярная оценка состояния инфраструктуры безопасности. Проводятся проверки эффективности применяемых мер, анализируются результаты мониторинга, выявляются отклонения и потенциальные риски.

По итогам оценки реализуются мероприятия по модернизации – обновление средств защиты, усиление сегментации, внедрение дополнительных механизмов контроля, корректировка архитектурных решений.

Ключевые преимущества нового приказа

Введение приказа № 117 формирует более системный подход к обеспечению защиты информации. Среди значимых положительных эффектов можно выделить следующие.

- расширение круга подпадающих под регулирование организаций формирует единое пространство требований и снижает разрыв в уровне защищённости между различными типами информационных систем;

- дополнительная формализация квалификационных требований к руководителям и специалистам способствует повышению профессионального уровня ИБ-подразделений;

- установление конкретных сроков устранения уязвимостей повышает управляемость процессов реагирования и снижает вероятность длительного существования критических рисков;

- закрепление регулярной оценки и мониторинга позволяет поддерживать актуальность мер защиты с учётом меняющегося ландшафта угроз.

Вызовы для организаций

Внедрение новых требований сопряжено с преодолением четырёх ключевых вызовов:

- Финансовые затраты. Модернизация технической инфраструктуры и внедрение дополнительных средств защиты требуют значительных бюджетных ресурсов.- Кадровое обеспечение. Достижение соответствия квалификационным требованиям предполагает организацию обучения и переподготовки части персонала.

- Документационная нагрузка. Введение регулярной отчётности приведёт к увеличению объёма документальной работы и потребует оптимизации процессов сбора и обработки данных.

- Организационная трансформация. Необходимость пересмотра внутренних процессов, регламентов и перераспределения зон ответственности потребует координации усилий между подразделениями.

Обучение и подготовка специалистов

На фоне ужесточения нормативных требований особую значимость приобретает подготовка персонала. Квалифицированные кадры становятся ключевым ресурсом для обеспечения соответствия новым стандартам информационной безопасности.

Академия информационных систем предлагает комплексные образовательные решения, полностью адаптированные под действующие нормативные акты в сфере ИБ:

- курсы для руководителей и специалистов, отвечающих за обеспечение защиты информации;

- программы профессиональной переподготовки, позволяющие сформировать кадровый резерв и обеспечить выполнение установленного требования к доле профильных сотрудников в подразделении ИБ.

Директор по информационной безопасности (CISO)

Информационная безопасность

Своевременное обучение снижает и помогает организациям подтвердить соответствие требованиям регуляторов при проверках. Полный перечень программ представлен на сайте (АИС).